ps:为什么是持续更新?因为我做的测试网站功能很少,能测试的也很少,所以许多测试没有去做过。

免责声明

本教程仅用于教育目的与合法授权的安全测试,旨在帮助网络安全学习者了解渗透测试的原理、流程与防御方法,提升对信息安全的认识与实践能力。请务必遵守以下原则:

作者免责

作者不对任何滥用本教程内容的行为负责。读者因使用本文技术而造成的任何直接或间接后果,均需自行承担全部责任。

合法授权

仅在对您拥有明确书面授权或属于您完全所有的资产上进行测试。未经授权对任何系统、网络或应用程序进行渗透测试均属违法行为,可能面临法律追责。

遵守法律法规

请严格遵守您所在国家或地区的网络安全相关法律(如《网络安全法》《刑法》等),禁止将本文所述技术用于非法入侵、数据窃取、破坏系统等任何恶意用途。

道德准则

作为安全从业者或学习者,应秉持职业道德,将技术用于保护系统安全、促进网络安全生态建设,而非损害他人利益。

“本文提及的工具与方法仅作为技术研究示例,实际使用时请确保符合法律与道德规范。”

1.渗透测试流程概述

关于这个渗透测试我推荐一篇文章,我觉得很好很详细大家可以去看看这篇。

经过授权,我将以我自己对某网站的测试过程为案例来作为教程。

1.信息收集

这一块在寒假培训中已经有所讲解了,主要是收集目标域名、IP、子域名、服务器信息、目录结构、网络资产等。

由于我测试的网站规模小,无太多资产,关于资产收集可以看寒假培训那边的内容(不过问题不大)

我用到的工具:

- Nmap 服务识别

- Dirsearch 敏感目录扫描

- Oneforall 子域名、ip收集

- Ehole 指纹识别

- Fscan 端口扫描

2.系统漏洞扫描

这个是集成工具自动扫描漏洞工具,扫描流量非常大,所以未得到授权进行测试可能会被拿下

关于这一部分,我使用的自动化漏洞扫描工具为AWVS,之后可能打算去换一个Nessus,大家可以自行查找网上资料自行选择。

漏洞扫描工具的最终结果不是一定正确的,所以需要我们去一一验证检测出来的漏洞,仅需证明漏洞存在,但是绝对不允许利用漏洞获取非法的数据或者留下后门操控别人的网站等行为,是违法的!!!

3.漏洞测试

虽然漏洞类型有非常多,但是由于我自己做的网站少,漏洞测试也较少,所以我这边就先列出之前在群里发过的测试项目和所需工具的表格吧,大家可以下载下来看一下。

因为不同网站拥有的功能不同,网站少用到的工具也少,列一下我当时用到的

- Sqlmap

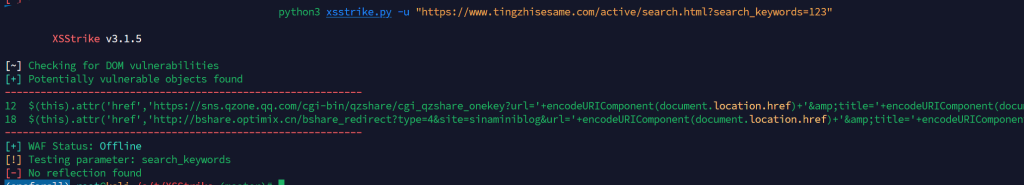

- Xssstrike

- Burpsuite

- Bypass-403(因为很多接口403forbbiden,所以就去试试绕过403)

2.渗透流程(记得开VPN)

1.信息收集步骤

1.被动信息收集

类似于寒假培训的内容,我们可以通过ICP备案寻找网络资产,也可以通过一下国内平台寻找网络资产,

由于我做的网站规模较小只是公司旗下的小产业,所以我只查了icp备案,就没有过多寻找。

- Hunter https://hunter.qianxin.com/ (以单位名称收集比较全,误报比较少,更新比较快)

- Fofa https://fofa.info/ (误报会多一点,但是最全)

- Quake https://quake.360.net/quake/#/ (有路径啥的别的信息,很早以前的也在里面)

- ZoomEye https://www.zoomeye.ai/

- Saodan https://www.shodan.io/

- censys https://platform.censys.io/home

2.主动信息收集

- Oneforall 扫描获取子域名和ip

- Fscan 扫描存活端口

- Namp对端口进行服务识别

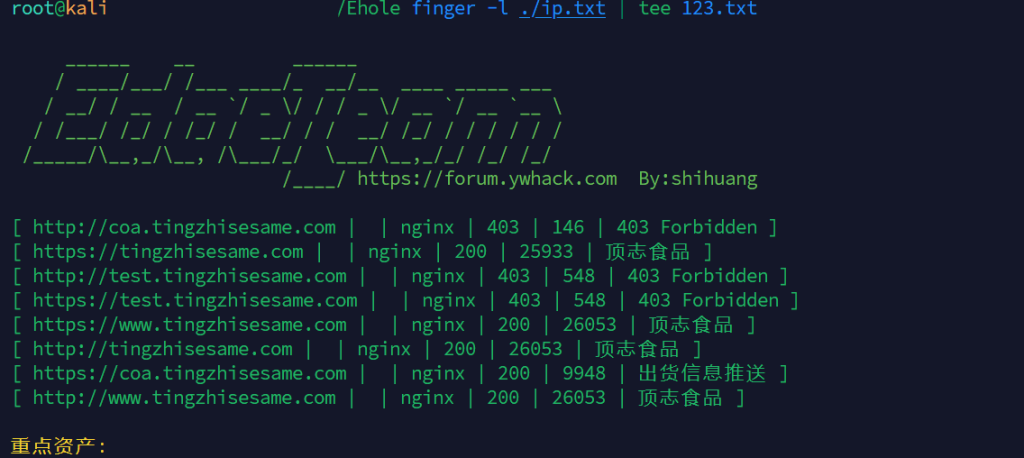

- Ehole 进行指纹识别

- Dirsearch 敏感目录扫描

收集到的信息都截图(写报告用)或者cv保存下来

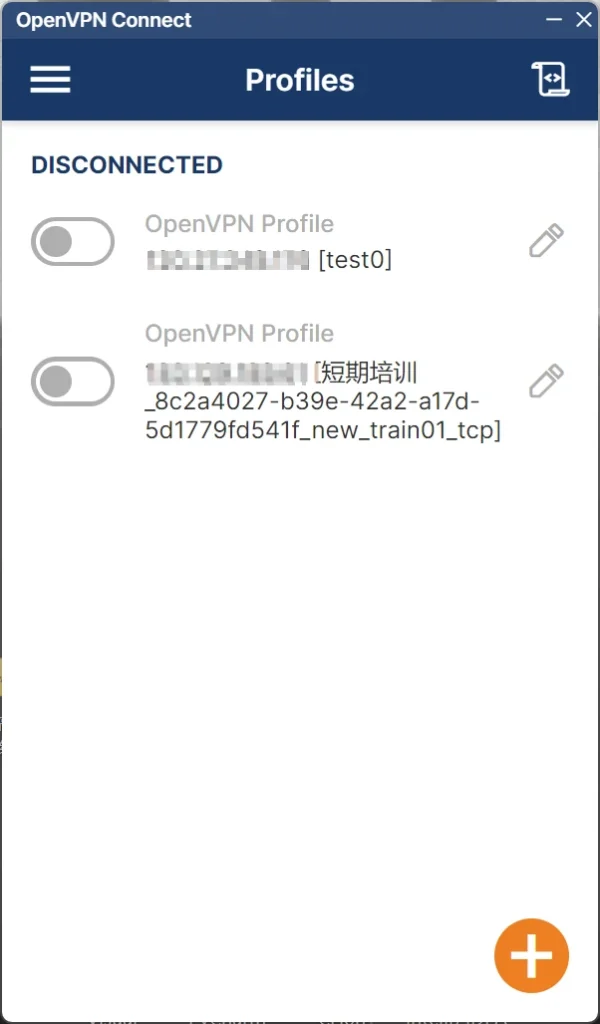

0.打开openvpn连接已授权的ip

将给你的openvpn文件拖入其中(这是windows的)

在kali中直接使用

openvpn --daemom xxx.ovpn //kali后台运行1.oneforall工具扫描

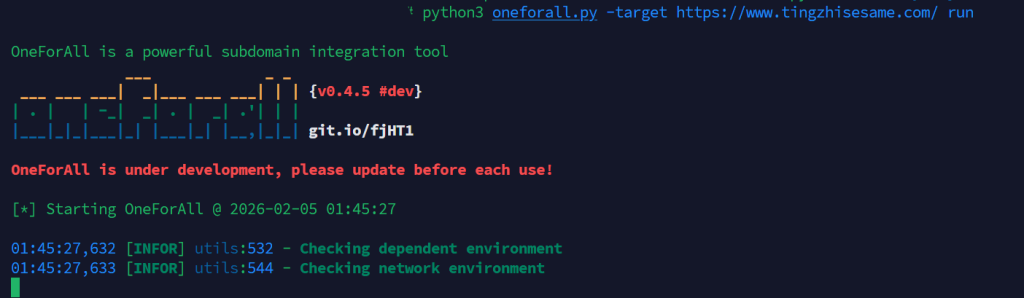

执行oneforall进行主动扫描

python3 oneforall.py -target https://xxxx run

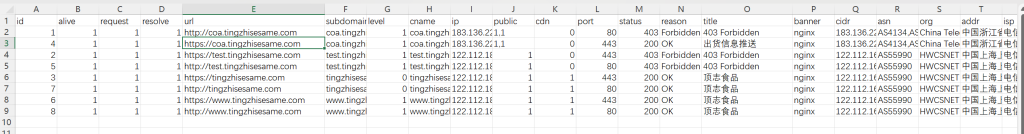

oneforall扫描结果会保存成excel形式,保存的位置会在终端上打印出来。

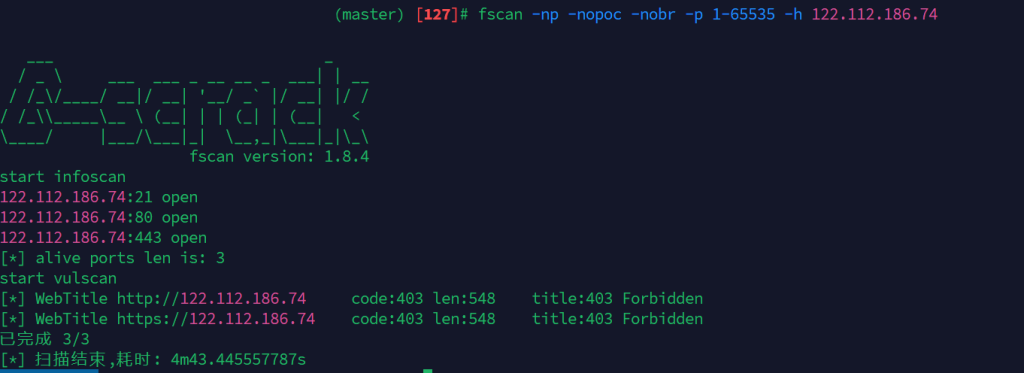

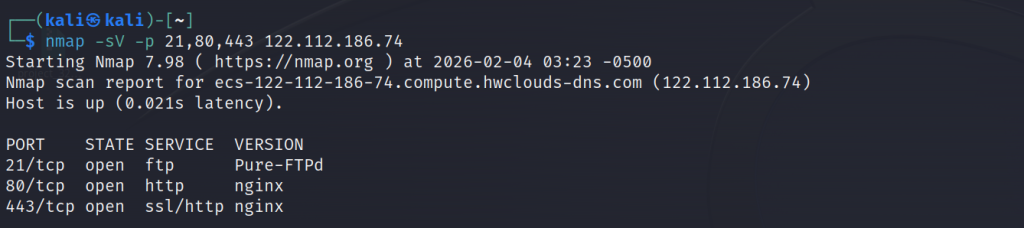

2.fscan端口扫描和nmap服务识别

根据oneforall的结果,对ip进行端口扫描

再对先前探测到的开放端口进行分析,获取每个已开放端口的网络服务类型

根据开放的段口,去浏览器搜索服务类型,寻找有无可能存在的漏洞。

3.dirsearch敏感目录扫描

有些网站可能含有防火墙,dirsearch扫描可能会被阻止。

我做的网站是可以扫描的,执行dirsearch

dirsearch -u https://xxxx -i 200,302,305,405 -x 400,404,500

#-i 200,302,305,405 -x 400,404,500 是指只输出返回200,302,305,405的路径之后会输出相应的结果并会被工具自动保存下来,后续根据dirsearch结果找可能含有的漏洞路径

4.Ehole指纹识别

这个寒假培训讲过,获取的ip进行指纹识别

2.系统自动化扫描

使用你的自动化测试工具,然后对目标网站进行扫描,因为扫描的时间很长,在这段时间内你可以去根据手机的信息做一些漏洞测试。

这里只需要配置工具以后进行自动化扫描,就不详细讲述了,因为大家工具不同效果可能也不一样。

3.漏洞测试

1.手工漏洞测试

寻找网站的登录、查找、文件上传等功能,然后一一进行测试有无sql注入,xss等。登录界面的验证码能否绕过,不同网站要做的事情都是不一样的,所以需要根据实际情况实际分析。

由于这一部分我手工做的较少,主要也没找到太多的功能,这边列出一些通用的步骤:

- 开启burpsuite拦截以后一一使用主站功能,寻找存在的接口

- 是否泄露后台登录,如果有则对后台登录做验证码绕过,有无登录次数限制

- 可以看看请求包的特征,看看cookie等有无问题

讲一下我做了什么:

整个网站我就找到了两个查找的地方,然后尝试xss和sql注入全都没有效果,并且后端有特殊字符过滤(但不是防火墙),但是字符过滤这个很奇怪,我也没搞懂他怎么过滤的,你加个空格他就检测不出来了。

然后xss结果为无,好了剩下我什么都没做出来,只剩下一些静态网页了

在敏感目录中许多接口,比如/upload等全都是403forbbiden,然后利用Bypass-403尝试去绕过,但是没有成功。

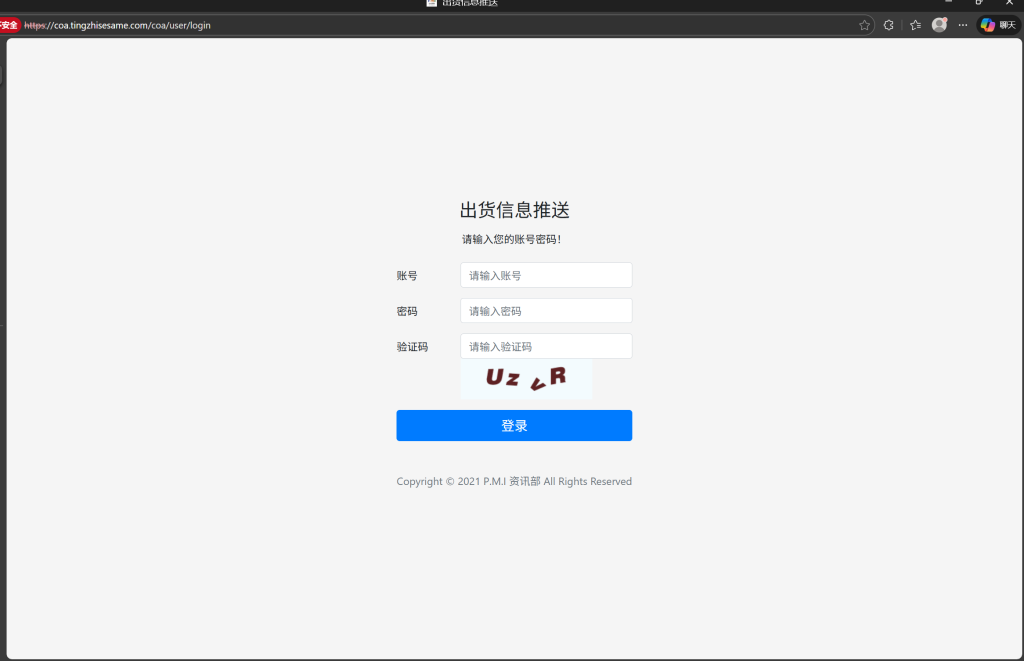

唯一能做的是一个子域名,签名证书都已经过期了,不知道是不是已经弃置了。

然后我大致检验了登录功能,观察发送的请求包,发现验证码是直接传到后端去验证的,并且后端每接收一次包验证码就会刷新,无法绕过验证码。然后前端这边验证码输入可以是为空(虽然无伤大雅,提交会返回验证码啊错误)

验证码我没绕过成功,就没测试弱密码。

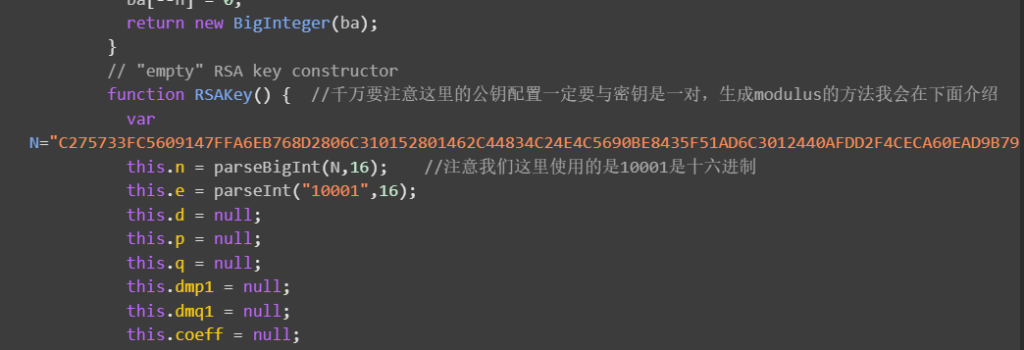

然后我就看了看前端网页代码

这前端代码甚至是复制粘贴过来的,使用的rsa填充加密用户密码,然后公钥也是直接硬编码在前端的。rsa本身是安全的,但是这个rsa加密用的比较少吧,只能说前端随便写的说是。

2.自动化工具漏洞验证

根据系统自动化扫描的结果,尝试构造Payload去验证漏洞是否存在,可以多尝试修改payload,可能按照工具给的payload无法验证,但是重新自己构造有可能实现。

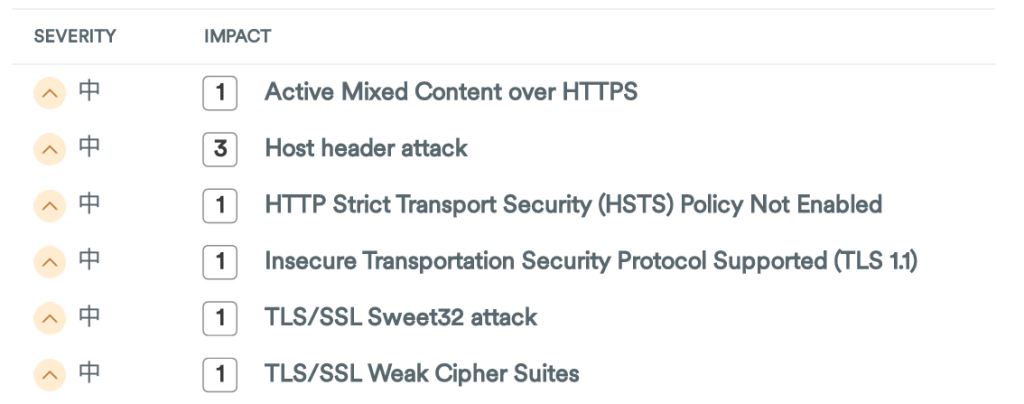

这是我的工具扫描网站做出的结果,大部分其实都是水洞(悲),然后漏洞扫描工具的结果并非是全对,需要一一验证,我这边第二个漏洞Host header attack按照工具中的方法没有复现成功,自己构造payload我也没成功,大概率是没有(

其他几个都是很水的漏洞,未部署https,tls版本过低等,所以遇到不同网站做的内容也就不一样。

总结

这里只是把我做的网站并且我做过的内容记录下来,许多可能含有漏洞的功能该网站都没有,所以只能写出我能做的东西,如果其他网站可能有的东西要进一步测试,可以看最前面我贴出来的文章,非常详细,肯定能给出一定的指导意见。

Comments NOTHING